8 دقیقه

افزایش حملات باجافزار در برابر کاهش پرداختهای باج رمزارزی

شرکت تحلیل بلاکچین Chainalysis گزارش میدهد که در سال ۲۰۲۵ رویدادهای افشای باجافزار بهصورت عمومی نزدیک به ۵۰٪ افزایش یافتهاند، در حالی که پرداختهای باج روی زنجیره (on-chain) کاهش یافته است. این دادهها حاکی از تغییر مشخص در رفتار مهاجمان است: مجرمان سایبری تعداد بیشتری حادثه راهاندازی میکنند اما درآمد کمتری از پرداختهای رمزارزی کسب میکنند. این تحول نشاندهنده تعامل پیچیدهای بین سیاستگذاری، اجرای قانون، زیرساختهای پولشویی و تصمیمگیری قربانیان در زمینه پرداخت یا عدم پرداخت باج است.

افزایش تعداد حملات همراه با کاهش پرداختها نقطهعطفی در اقتصاد باجافزار است و پیامدهایی برای امنیت سایبری، ریسک رمزارزی، و تحلیل جریانهای بیتکوین و سایر داراییهای دیجیتال بههمراه دارد. مخاطبان شامل تیمهای امنیتی، تحلیلگران بلاکچین، شرکتهای میزبانی دارایی دیجیتال، و ناظران مقرراتی میشوند که باید ترکیبی از جلوگیری، آمادهسازی برای پاسخ به حادثه و مانیتورینگ زنجیرهای را در دستور کار قرار دهند.

یافتههای Chainalysis: حجم بالا، درآمد پایینتر

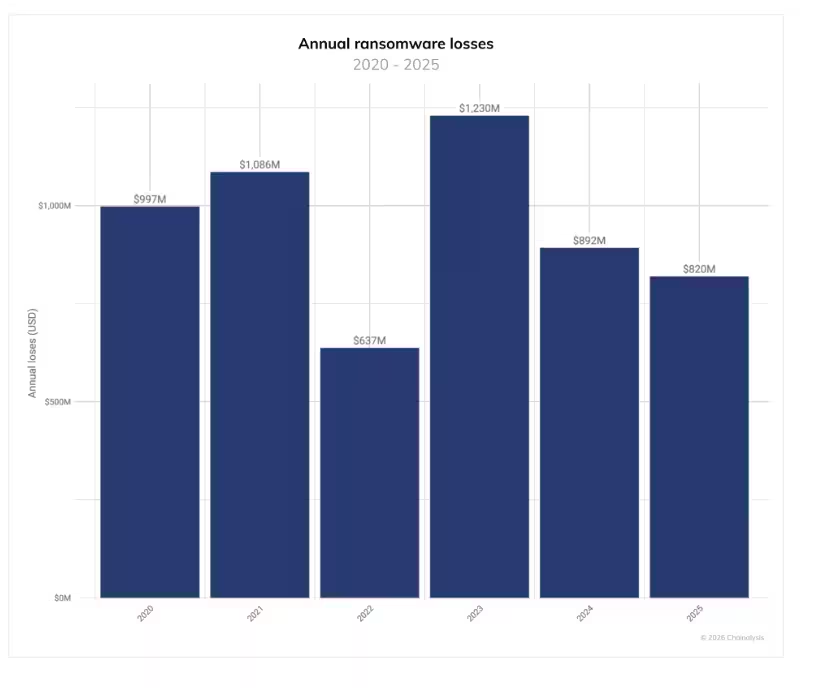

Chainalysis تقریباً ۸۰۰۰ رویداد افشای عمومی در سال ۲۰۲۵ ثبت کرده است — افزایشی معادل ۵۰٪ نسبت به ۲۰۲۴ — در حالی که مجموع پرداختهای باج مبتنی بر بلاکچین به حدود ۸۲۰ میلیون دلار کاهش یافت که افتی ۸٪ نسبت به سال قبل محسوب میشود. تحلیلگران این واگرایی را به چند عامل اصلی نسبت میدهند: تشدید اجرای مقررات، اقدامات هدفمند علیه زیرساختهای پولشویی، و افزایش تمایل شرکتهای بزرگ به عدم پرداخت باج.

این عوامل مهاجمان را به سمت هدفگیری سازمانهای کوچکتر سوق داده است؛ جایی که احتمالاً پرداختها سریعتر اما معمولاً کمتر است. همچنین افزایش شفافیت زنجیرهای و ابزارهای ردیابی داراییهای رمزارزی باعث شده است که تبدیل سریع وجوه دریافتی به فیات یا مخلوطسازی پول دشوارتر شود، امری که بر توانایی مجرمان برای حفظ سود بلندمدت تأثیر منفی گذاشته است.

برای تحلیلگران بلاکچین و تیمهای امنیتی، این آمار نیاز به دقت بیشتر در رصد جریانهای رمزارزی، تحلیل نشانههای عملیات پولشویی، و همکاری نزدیکتر با عرضهکنندگان خدمات تجزیه و تحلیل زنجیرهای را برجسته میکند. همزمان، نهادهای نظارتی با استفاده از اطلاعات زنجیرهای و همکاری بینالمللی در حال تضعیف شبکههای پشتیبان مالی حملات سایبری هستند.

هدفهای کوچکتر، بازدهی کاهشی

متخصصانی که در گزارش نقلقول شدهاند به یک تغییر ساختاری به سمت شرکتهای کوچک و متوسط (SMEها) اشاره میکنند. کورسین کامیچل، مؤسس eCrime.ch، روند را اینگونه خلاصه میکند: مهاجمان به حجم حملات اهمیت میدهند تا نفوذهای خبریساز؛ بر این فرض که قربانیان کوچکتر احتمالاً سریعتر و بدون مذاکره طولانی پرداخت خواهند کرد. با این حال دادههای Chainalysis نشان میدهد که مجموع پرداختها در حال نزول است، حتی با وجود رکوردشکنی تعداد ادعاهای باجگیری عمومی — نشانهای از اینکه مهاجمان «سختتر کار میکنند برای بازدهی کمتر».

این وضعیت برای کسانی که اقتصاد باجافزار، ردیابی جریانهای بیتکوین و ریسکهای رمزارزی را دنبال میکنند اهمیت دارد؛ زیرا نشان میدهد بازیگران بد ممکن است به تاکتیکهای فراوانتر اما کمسود روی آوردهاند. از طرف دیگر، این روند میتواند به افزایش تنوع ابزارهای حمله و رشد خدمات حمایتی در بازار زیرزمینی منتهی شود؛ خدماتی که مبتنی بر فروش دسترسی، کیتهای باجافزار، و گزارشهای اطلاعاتدزد (infostealer logs) هستند.

برای کسبوکارهای کوچک و متوسط، پیام واضح است: توانمندسازی امنیتی، سیاستهای پشتیبانگیری منظم، آموزش کارکنان برای مقابله با فیشینگ، و طرحهای پاسخ به حادثه برای کاهش احتمال تبدیل شدن به قربانی پرداختشونده ضروری است. بهعلاوه، شرکتها باید تعاملات خود با تامینکنندگان خدمات ابری و پیمانکاران را بازبینی کنند چون دسترسیهای تامینکننده میتواند دروازهای برای گسترش حمله باشد.

عوامل محرک: دسترسی ارزانتر، ابزارهای هوش مصنوعی و اشباع بازار

گزارش ارتباط افزایش حملات را با فروپاشی متوسط «قیمت دسترسی به قربانی» در تاریکوب میداند؛ قیمتی که از ۱٬۴۲۷ دلار در آغاز ۲۰۲۳ به حدود ۴۳۹ دلار در اوایل ۲۰۲۶ سقوط کرده است. ورود کیتهای باجافزار ارزانقیمت، انبوه گزارشهای سرقت اطلاعات (infostealer), خطوط عرضه صنعتیشده برای فروش دسترسی، و ابزارهای کمکی مبتنی بر هوش مصنوعی، هزینه ورود به عرصه مجرمان سایبری را بهطرز قابلتوجهی کاهش داده است.

Chainalysis هشدار میدهد که این اشباع بازار با موجودی ارزان اما از نظر عملیاتی محدود، بازار را پر کرده و قیمتها را پایین آورده است. از منظر جرمشناسی دیجیتال و تحلیلگران تهدید، این به معنای تنوع بیشتر در ابزارها و تاکتیکهاست: از اتوماسیون با استفاده از مدلهای زبانی برای نوشتن کد حمله، تا استفاده از اسکریپتهای آماده برای استقرار باجافزار و بهرهبرداری از آسیبپذیریهای شناختهشده.

کاهش قیمت دسترسی و ابزارها همچنین میتواند منجر به افزایش بازیگران کمتجربهای شود که عملیاتهای پرریسکتر و بینظمتری را اجرا میکنند؛ این بازیگران ممکن است خطاهایی انجام دهند که ردیابی آنها را تسهیل کند، اما در مجموع تعداد حملات و ادعاها را افزایش میدهند. بنابراین تحلیلگران تهدید باید علاوه بر رصد پرداختها، به سیگنالهای رفتاری مهاجمان، روشهای انتشار اولیه، و الگوهای تبدیل وجوه توجه کنند تا تصویری دقیقتر از اکوسیستم تهدید بهدست آید.

زیانهای سالانه باجافزار روی زنجیره از سال ۲۰۲۰ تاکنون.

سواستفادهها و کلاهبرداریهای رمزارزی همچنان تهدیدی جدیاند

با اینکه پرداختهای باج روی زنجیره تا حدودی کاهش یافتهاند، زیانهای مرتبط با رمزارزها در سال ۲۰۲۶ از طریق سوءاستفادهها و کلاهبرداریها ادامه یافت. شرکت امنیت سایبری CertiK گزارش کرد که تنها در ژانویه ۳۷۰.۳ میلیون دلار به سرقت رفته است که از این مقدار ۳۱۱.۳ میلیون دلار از طریق کلاهبرداریهای فیشینگ بوده است. این آمار تأکید میکند که ترکیب حملات مهندسی اجتماعی، آسیبپذیریهای DeFi، و فیشینگ همچنان حوزهای پرخطر برای مبادلات، نگهداران دارایی، و سرمایهگذاران نهادی است.

پروتکلهای DeFi بهخاطر ترکیب پیچیدگی قراردادهای هوشمند، نقدینگی بالا و تعاملات خودکار، هدف جذابی برای مهاجمان هستند. آسیبپذیری در کد قرارداد، مدیریت کلیدهای ضعیف، یا سوءاستفاده از مکانیسمهای قیمتگذاری میتواند منجر به استخراج مقادیر چشمگیر دارایی شود. بهعلاوه، حملات فیشینگ و مهندسی اجتماعی اغلب با جعل صرافیها یا رابطهای کاربری وب مرتبط هستند که کاربران را فریب داده تا امضاهای تراکنش یا اطلاعات محرمانه خود را ارائه دهند.

این شرایط ضرورت دارد تا صرافیها، کیفپولهای استیبلکوین، و نگهبانان نهادی به ابزارهای تحلیلی زنجیرهای، آزمونهای امنیتی قراردادهای هوشمند، و پروتکلهای مدیریت کلید قوی متکی شوند. همچنین آموزش کاربری و مکانیزمهای هشدار سریع برای تشخیص تراکنشهای مشکوک میتواند به کاهش زیان کمک کند.

پیامدها برای اکوسیستم رمزارزی

برای کسبوکارهای مبتنی بر بلاکچین و تیمهای امنیتی، نتیجهگیری دووجهی است: انتظار افزایش فراوانی حملات را داشته باشید و به جای تمرکز بر مذاکره و پرداخت باج، اولویت را روی پیشگیری قرار دهید. سرمایهگذاری در زمینه پاسخ به حادثه، پشتیبانگیریهای منظم و مقاوم، احراز هویت چندلایه، و مانیتورینگ فعال زنجیرهای میتواند آسیبپذیری را کاهش دهد.

چند نکته عملی و فنی که سازمانها باید در نظر بگیرند:

- پاسخ به حادثه (Incident Response): طراحی و آزمودن برنامههای واکنش به باجافزار که شامل سناریوهای مبتنی بر از دست دادن داده، رمزگذاری و افشای اطلاعات است.

- پشتیبانگیری و توانبخشی (Backups & Recovery): پیادهسازی استراتژی چندلایه پشتیبانگیری آفلاین و آزمایش دورهای فرایند بازیابی تا از قابلاعتماد بودن بکآپها اطمینان حاصل شود.

- احراز هویت چندعاملی (MFA) و مدیریت دسترسی (PAM): محدودسازی دسترسی و استفاده از راهکارهای مدیریت هویت برای کاهش ریسک سوءاستفاده از اعتبارنامهها.

- مانیتورینگ بلاکچین و تحلیل تراکنش: همکاری با ارائهدهندگان تحلیل زنجیرهای برای ردیابی جریان وجوه، شناسایی الگوهای پولشویی و هشداردهی در مورد انتقالهای مشکوک.

- تقویت امنیت اپلیکیشن و قراردادهای هوشمند: انجام آزمونهای نفوذ و ممیزی کد برای پروتکلهای DeFi و قراردادهای هوشمند که بهطور مستقیم با دارایی کاربران تعامل دارند.

- آموزش و آگاهیبخشی کارکنان: برگزاری دورههای آموزشی برای شناسایی فیشینگ و روشهای مهندسی اجتماعی.

نهادهای مقرراتی، اجرایی و ارائهدهندگان تحلیل زنجیرهای احتمالاً به نقششان در شکلدهی اقتصاد باجافزار و جرایم مبتنی بر رمزارز ادامه خواهند داد. از سوی دیگر، بازار زیرزمینی مجرمان نیز بهطور مداوم تکامل مییابد. بنابراین ترکیبی از اقدامات فنی، هوشمندسازی فرایندها، و همکاری بینالمللی برای کاهش تهدیدها لازم و موثر است.

در نهایت، توجه به این نکته حیاتی است که کاهش پرداختهای روی زنجیره لزوماً به معنای ریشهکن شدن تهدید نیست؛ بلکه میتواند به تغییر روشهای پرداخت، استفاده از مکانیزمهای پیچیدهتر برای شستن وجوه، یا افزایش فشار بر اهداف کوچکتر منجر شود. بنابراین تداوم مانیتورینگ بلاکچین، تقویت همکاری بین بخشی، و بهکارگیری معیارهای سنجش ریسک رمزارزی برای ارزیابی اثربخشی راهکارها ضروری است.

منبع: cointelegraph

نظرات

توربومک

نقطهعطفه؛ ولی کاهش پرداخت زنجیرهای یعنی مهاجمان دارن روشهای پیچیدهتری به کار میگیرن، باید مانیتورینگ بیشتر باشه

پمپزون

خوبه اما یه جورایی اغراق شده، ابزار AI تازه کارا رو هم تو آمار نمیشه سادهسازی کرد، باید جزئیات بیشتر باشه

محمود

من تو شرکت کوچیک دیدم، واقعا قیمت دسترسی افت کرده، حتی بچههای دیوپس هم زورشون به بعضی حملات میرسه

بیونیکس

آمارواقعیه؟ یا فقط گزارشهای عمومی زیاد شده؟ 🤔 فکر میکنم باید دادههای مخفیتر رو هم ببینیم

کوینفلو

معقول بنظر میاد، سختتر شدن تبدیل به فیات و فشار قوانین، مهاجرا حجم میزنن نه کیفیت

رودکس

واقعاً؟ حملات بیشتر ولی پول کمتر… یعنی بدافزارها دارن اسپممحور میشن، قربونیها هم دیگه کمتر پرداخت میکنن، عجیبه

ارسال نظر