5 دقیقه

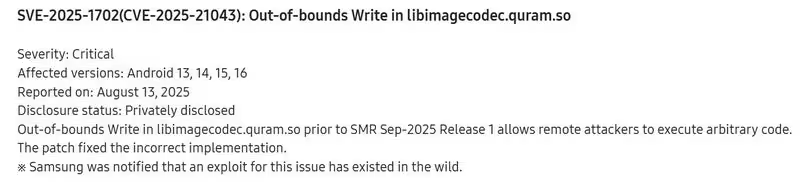

سامسونگ پس از کشف یک آسیبپذیری بحرانی نرمافزاری که با شناسه CVE-2025-21043 ردیابی میشود و گزارش شده است که در طبیعت مورد سوءاستفاده قرار گرفته، هشداری فوری صادر کرده است. این نقص دستگاههای گلکسی که با اندروید 13 و نسخههای بعدی اجرا میشوند را تحت تأثیر قرار میدهد، از جمله پرچمداران اخیر مانند Galaxy S25 و Galaxy S25 Edge. بهروزرسانی امنیتی ماه سپتامبر سامسونگ شامل وصلهای برای رفع این مشکل است؛ به کاربران اکیداً توصیه میشود به محض دریافت انتشار برای دستگاهشان آن را نصب کنند.

چه مشکلی پیش آمد

جزئیات فنی

این آسیبپذیری در یک کتابخانه تحلیل تصویر با کد بسته (closed-source) توسعهدادهشده توسط Quramsoft قرار دارد و میتواند منجر به نوشتن خارج از محدوده (out-of-bounds write) شود. در عمل، یک مهاجم از راه دور میتواند فایل تصویری دستساز ارسال کند که هنگام پردازش توسط دستگاه آسیبپذیر، دادههای سرریز را در حافظه مینویسد. اگر آن دادهها به مکان دقیقی در حافظه بیفتند، امکان اجرای آن فراهم میشود و مهاجم میتواند کنترل گوشی را به دست بگیرد. گزارش این نقص توسط واتساپ ارسال شده است، اما در حال حاضر مشخص نیست آیا پلتفرمهای پیامرسان دیگر نیز تحت تأثیر قرار گرفتهاند یا خیر.

از آنجا که این سوءاستفاده میتواند بدون تعامل کاربر فعال شود (حمله صفر-کلیک)، قربانیان نیازی به باز کردن پیام یا کلیک روی لینک ندارند تا به خطر بیفتند. این پنهانکاری آن را بسیار خطرناکتر از حملات فیشینگ یا مهندسی اجتماعی معمولی میکند.

آسیبپذیری فهرستشده در گزارش امنیتی ماهانه سامسونگ. | اعتبار تصویر–Samsung

چه کسانی در معرض خطر بیشتری هستند

سوءاستفادههای صفر-کلیک پیچیدهاند و اغلب با جاسوسی هدفمند مرتبط هستند. در گذشته، چنین حملاتی علیه افراد برجسته—روزنامهنگاران، دیپلماتها، سیاستمداران و کارکنان دفاعی—توسط بازیگران دارای منابع مالی انجام شده است. با این حال، دستگاههای بدون وصله هر کسی میتوانند هدف قرار گیرند، بنابراین نصب بهروزرسانی برای همه کاربران اهمیت دارد.

چگونه از گلکسی خود محافظت کنیم

اقدامات فوری

- بهمحض در دسترس شدن برای مدل و اپراتور خود، وصله امنیتی سپتامبر سامسونگ را نصب کنید.

- بهروزرسانیهای سیستم اندروید و همهٔ برنامهها را—بهویژه برنامههای پیامرسان—همیشه بهروز نگه دارید.

- در صورت امکان بهروزرسانی خودکار را فعال کنید و از نصب برنامهها از منابع ناامن خودداری کنید.

- برای دستگاههای سازمانی، از حفاظتهای اضافی مانند Google Play Protect و امکانات سامسونگ ناکس (Knox) استفاده کنید.

ویژگیها، مقایسهها و مزایا

بولتن امنیتی ماهانه سامسونگ و مدل انتشار مرحلهای (براساس مدل دستگاه، کشور و اپراتور) به سازمانها و مصرفکنندگان چرخههای وصله قابلپیشبینی ارائه میدهد، اما همچنین بدان معناست که برخی دستگاهها اصلاحات را دیرتر دریافت میکنند. در مقایسه با انتشارهای متمرکزتر اپل یا شیوه بروزرسانی پیکسلهای گوگل، بهروزرسانیهای گلکسی میتوانند بهصورت پلهای عرضه شوند—بنابراین بررسی مرتب برای بهروزرسانی ضروری است.

دستگاههای سامسونگ از لایههای امنیتی داخلی مانند ناکس و انتشارهای امنیتی منظم بهرهمند میشوند. با این حال، وجود یک کتابخانه ثالث با کد بسته ریسکهای زنجیره تأمین را نشان میدهد که تولیدکنندگان مختلف را تحت تأثیر قرار میدهد. مسائل مشابه صفر-کلیک که اخیراً توسط واتساپ روی آیفون گزارش شدهاند، بار دیگر نشان میدهد که پلتفرمهای پیامرسان و تحلیلگرهای تصویر سطح حمله رایجی هستند.

موارد استفاده و اهمیت در بازار

برای سازمانها، نهادهای دولتی و کاربران پرخطر، این آسیبپذیری نیاز به مدیریت سریع وصلهها و راهحلهای دفاعی برای تهدیدات موبایل را تقویت میکند. برای مصرفکنندگان عادی، این رویداد یادآور اهمیت اولویت دادن به بهروزرسانی سیستمعامل و برنامههاست: حفاظت از دادههای شخصی، برنامههای بانکی و توکنهای احراز هویت دو مرحلهای وابسته به نگهداری امنیتی بهموقع است.

جمعبندی

اگرچه این سوءاستفادهها نادر و اغلب هدفمند هستند، اما جدیاند. اگر مالک دستگاه گلکسی با اندروید 13 یا نسخههای جدیدتر هستید، هماکنون برای جدیدترین بهروزرسانیهای سیستم و امنیتی سامسونگ بررسی کنید و برنامههای پیامرسان خود را بهروز نگه دارید. نصب سریع این وصله سادهترین و مؤثرترین دفاع در برابر CVE-2025-21043 است.

منبع: phonearena

ارسال نظر