12 دقیقه

مهندسی اجتماعی چند میلیارد دلار به رمزارزها در ۲۰۲۵ هزینه زد

سال ۲۰۲۵ به نقطهای مهم و سرنوشتساز برای امنیت رمزارزها تبدیل شد: مهاجمان تمرکز خود را از بهرهبرداری از اشکالات نرمافزاری به دستکاری و متقاعد کردن افراد منتقل کردند. پیشرفتهای سریع در هوش مصنوعی باعث شد کمپینهای مهندسی اجتماعی بسیار متقاعدکنندهتر از قبل باشد، و کارشناسان امنیتی هشدار میدهند که بسیاری از ضررهای سال آینده بیشتر ناشی از خطای انسانی و اعتماد نابجا خواهد بود تا کد آسیبپذیر. این مقاله شرح میدهد که این حملات چگونه امسال اجرا شدند، چه مکانیزمهایی مورد استفاده قرار گرفت و دفاعهای عملی و قابل اجرا برای کاربران و سازمانها در اکوسیستم بلاکچین چیست.

میزان خسارات و چگونگی وقوع آنها

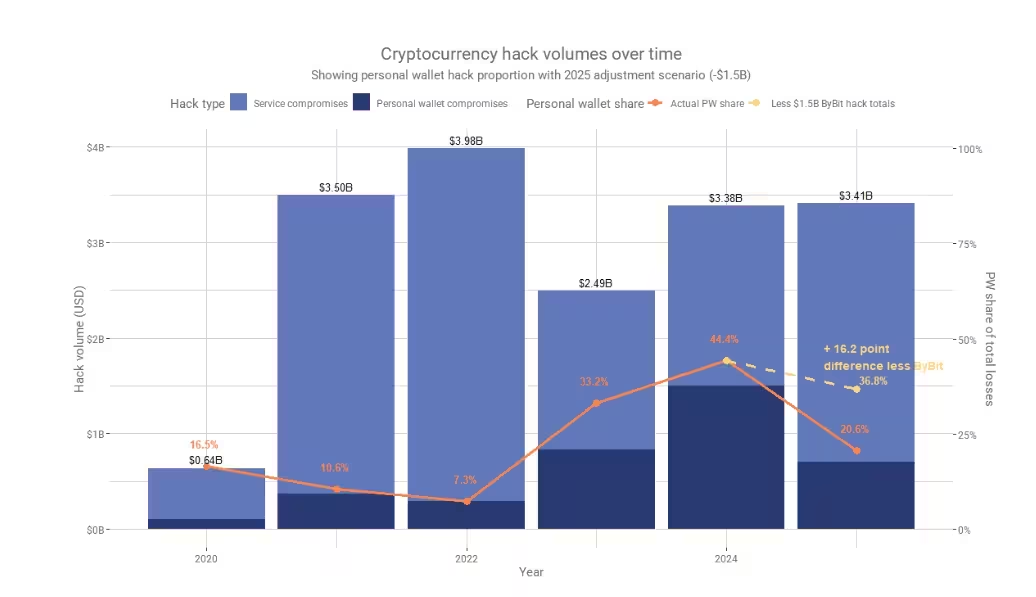

از ژانویه تا اوایل دسامبر ۲۰۲۵، دادههای Chainalysis نشان میدهد بیش از ۳.۴ میلیارد دلار از پروژههای بلاکچین، صرافیها و کاربران به سرقت رفته است. یک حادثه با پوشش خبری گسترده — نفوذ ماه فوریه به یک صرافی بزرگ — تقریباً نیمی از این رقم را شامل میشود. در آن حمله، مهاجمان از طریق مهندسی اجتماعی هدفمند وارد شدند، یک بارگذاری جاوااسکریپت مخرب را تزریق کردند، پارامترهای تراکنش را تغییر دادند و وجوه را بهطور سیستماتیک منتقل کردند. تحلیل فنی نشان میدهد ترکیب چند عامل شامل دسترسی به اعتبار ابری لو رفته، تعاملات انسانی قابل قبول و نبود سیاستهای امضای خودکار باعث موفقیت این حمله شد.

بیش از ۳.۴ میلیارد دلار امسال توسط بازیگران مخرب سرقت شد

مهندسی اجتماعی در حوزه رمزارز یعنی چه؟

مهندسی اجتماعی گونهای از حملات سایبری است که بر مبنای دستکاری روانشناختی انجام میشود تا قربانیان اطلاعات حساس را افشا کنند، مدارک ورود را فاش کنند یا عملیاتی انجام دهند که امنیت را تضعیف میکند. در زمینه رمزارز و بلاکچین، مهندسی اجتماعی میتواند منجر به نشت کلید کیف پول، به خطر افتادن توکنهای امضا، بهکارگیری بهروزرسانیهای نرمافزاری مخرب و انجام تراکنشهای غیرمجاز شود. علاوه بر این، ترکیب اجتماعی-فنی (socio-technical) این حملات یعنی مهاجمان از کانالهای انسانی و فنی همزمان استفاده میکنند تا هم قابلیت اعتماد ایجاد کنند و هم مسیرهای نفوذ فنی را فعال نگه دارند.

چرا مردم هدف اصلی هستند

رهبران و متخصصان امنیتی اکنون بر این باورند که میدان جنگ از دفاعهای صرفاً فنی به آگاهی و رفتارهای انسانی منتقل شده است. مهاجمان بیشتر بر خلق تعاملات قابلباور تمرکز کردهاند — تماسهای تلفنی متقاعدکننده، ایمیلهای سفارشیشده، تماسهای ویدیویی دیپفیک شبیهسازیشده یا بازیهای استخدامی جعلی برای توسعهدهندگان — تا افراد را به دادن دسترسی فریب دهند. به جای شکستن مستقیم سیستمها، بسیاری از وقایع با یک گفتگو آغاز میشوند که شک و تردید را کاهش میدهد و در نتیجه درِ نفوذ را باز میکند. این تحول نشان میدهد امنیت سایبری مؤثر باید رفتار انسانی را همان اندازه که روی فناوری تمرکز دارد، در نظر بگیرد.

نکته ۱: دفاعها را خودکار کنید و نقاط اعتماد انسانی را کاهش دهید

نفوذهای زنجیره تأمین و نشت اعتبارهای ابری امسال نشان دادند چگونه یک کوتاهی کوچک میتواند به یک حادثه وسیع تبدیل شود. چون سیستمهای مدرن شباهت زیادی به برج جنگا دیجیتال دارند، هر وابستگی و یکپارچگی اهمیت دارد. متخصصان امنیتی توصیه میکنند از پاسخهای واکنشی به سمت خودکارسازی پیشگیرانه حرکت شود تا نقش تصمیمگیری انسانی در موارد عادی کاهش یابد و فقط در شرایط استثنایی وارد فرآیند شود.

گامهای عملی برای اتوماسیون و راستیآزمایی

- جریانهای احراز هویت و مجوزدهی را خودکار کنید تا تأیید انسانی محدود به موارد استثنایی و تاییدشده باشد و بدین ترتیب نقاط اعتماد انسانی کاهش یابد.

- از سیاستهای امضای خودکار و دروازههای چندامضایی برای تراکنشهای حساس استفاده کنید تا از تصویب یکطرفه جلوگیری شود و کنترلهای چندلایه اعمال گردد.

- سیستمهای تشخیص ناهنجاری مبتنی بر هوش مصنوعی را مستقر کنید تا رفتارهای غیرمعمول مثل الگوهای امضای ناهمگون یا فراخوانیهای API غیرمعمول را قبل از جابجایی وجوه علامتگذاری کنند.

راستیآزمایی هویت هوشمندتر و تشخیص تهدید مبتنی بر هوش مصنوعی میتوانند فعالیت مشکوک را سریعتر از پایش دستی شناسایی کنند، ولی هیچ خودکاری جایگزین رفتار منضبط کاربران نمیشود؛ آموزش، رویهها و آزمونهای منظم برای تقویت تعاملات امن هنوز ضروری است.

نکته ۲: زیرساخت را ایزوله کنید و جریان کاری توسعهدهندگان را تقویت نمایید

مهاجمان بهطور فزایندهای اکوسیستم توسعهدهنده را هدف قرار دادهاند؛ آنها از اعتبارهای ابری لو رفته و بستههای نرمافزاری مسموم برای درج کد مخرب و تغییر خطوط استقرار استفاده میکنند. برای کاهش این ریسکها، تیمها باید دامنه تأثیر را از طریق جداسازی محیطها و اعتبارسنجی سختگیرانه بستهها محدود کنند و دسترسیها را به حداقل برسانند.

بهترین روشها برای توسعهدهندگان

- نسخههای وابستگی را پین کنید و پیش از استفاده از هر بستهای یکپارچگی آن را بهوسیله هشها یا امضاهای دیجیتال تأیید کنید.

- محیطهای ساخت و CI/CD را از سیستمهای تولید و اسرار جدا نگه دارید تا در صورت آلوده شدن یک بخش، زنجیره نفوذ محدود بماند.

- برای همه انتشارها و بهروزرسانیها بازبینی کد و امضای رمزنگاری شده اجباری کنید تا تغییرات مخرب شناسایی و متوقف شوند.

تیمهای امنیتی باید کنترلهای دسترسی قوی، چرخش دورهای کلیدها، احراز هویت مبتنی بر سختافزار، و پایش مستمر برای شناسایی سرقت اعتبار را پیادهسازی کنند. برای افراد نیز تکیه بر کیفپولهای سختافزاری، اجتناب از باز کردن فایلها یا لینکهای تأییدنشده و تأیید هویت از طریق کانالهای مستقل قبل از پاسخدهی توصیه میشود. همچنین ثبت و مدیریت لاگها و مسیرهای دسترسی باید بهطور منظم بررسی و تحلیل شود تا نشانههای دستکاری زودهنگام شناسایی گردد.

نکته ۳: مقابله با دیپفیکهای هوش مصنوعی با اثبات انسانی

دیپفیکهای تولیدشده توسط هوش مصنوعی و حملات اجتماعی هدفمند از جمله نگرانیهای اصلی در ۲۰۲۵ بودند. مهاجمان از صداها و ویدیوهای مصنوعی برای جعل هویت بنیانگذاران، شرکا یا کارکنان در تماسهای زنده یا پیامهای ضبطشده استفاده کردهاند تا اسرار را استخراج کنند. اینها ریسکهای فرضی نیستند — تیمها قبلاً گزارش دادند تلاشهایی برای استفاده از تماسهای جعلی در پلتفرمهایی مانند Zoom برای فریب افراد داخلی و افشای دادههای حساس انجام شده است.

گامهای فنی برای دفاع در برابر جعل هویت مبتنی بر هوش مصنوعی

- برای ارتباطات حیاتی از اثبات رمزنگاریشدهٔ هویت انسان (proof-of-personhood) استفاده کنید تا هویتها از طریق پیامهای امضا شده قابل راستیآزمایی باشند.

- برای اقدامات اداری حساس از احراز هویت مبتنی بر سختافزار متصل به پیوندهای بیومتریک استفاده کنید تا جعل هویت سختتر شود.

- عبارات مخفی از پیشاشتراکشده یا توکنهای تأیید یکبار مصرف برای درخواستهای پرخطر تعریف کنید و هرگز ادعاهای هویتی را صرفاً بر اساس ویدیو یا صدأ زنده نپذیرید.

- سیستمهای تشخیص ناهنجاری مبتنی بر رفتار را پیادهسازی کنید تا الگوهای معمول تراکنش و ارتباط را ثبت کرده و انحرافات را سریعاً شناسایی کنند.

علاوه بر این، روشهای چندمرحلهای شامل تأیید از کانالهای متفاوت (مثلاً پیام درونبرنامهای بعلاوه تماس تلفنی از شماره ثبتشده) میتواند ریسک پذیرش دیپفیک را کاهش دهد. سازمانها باید از ابزارهای تشخیص دیپفیک و قابلیتهای بررسی اصالت محتوا استفاده کنند و کارکنان را در شناسایی علائم غیرطبیعی آموزش دهند.

نکته ۴: داراییهای رمزارزی خود را خصوصی و از لحاظ فیزیکی امن نگه دارید

حملات فشار فیزیکی — که غالباً به عنوان حملات "آچار" (wrench attacks) شناخته میشوند — در ۲۰۲۵ افزایش یافت؛ دهها مورد ثبت شد که مهاجمان از تهدید یا اجبار فیزیکی برای بهدست آوردن کلیدها استفاده کردند. اگرچه هنوز نسبتاً نادرند، این حوادث نشان میدهند امنیت عملیاتی باید فراتر از پیشگیریهای دیجیتال باشد و شامل تدابیر فیزیکی نیز شود.

یک کاربر در پلتفرم X با شناسه Beau، افسر سابق سیا، در پستی در دوم دسامبر گفت که حملات آچار هنوز نسبتاً نادر است، اما توصیه میکند که کاربران رمزارز احتیاط کنند و از صحبت درباره ثروت، افشای داراییهای رمزارزی یا نمایش سبک زندگی لوکس در فضای عمومی خودداری کنند؛ اینها میتوانند باعث جلب توجه مخرب شوند. علاوه بر این، او بر اهمیت حفظ حریم خصوصی اطلاعات شخصی و کاهش نمایهسازی داراییها بهصورت علنی تأکید کرد.

اقدامات عملی برای OPSEC فیزیکی و حفظ حریم خصوصی

- از افشای عمومی میزان داراییها، آدرسها یا خریدهای لوکس که به هویت شما مرتبط است، خودداری کنید تا هدف احتمالی برای مهاجمان نباشید.

- از ابزارهای پاکسازی داده برای حذف یا مخفی کردن اطلاعات شخصی متصل به سوابق عمومی استفاده کنید تا ردپای دیجیتال کاهش یابد.

- در امنیت خانگی سرمایهگذاری کنید — دوربینها، آلارمها و محلهای ذخیرهسازی امن برای مواد پشتیبان «seed» تا در صورت تهدید فیزیکی کلیدها امن بمانند.

- تفکیک جغرافیایی و اجتماعی را در نظر بگیرید: افرادی که از جزئیات حساس مطلعاند را از پروفایلهای عمومی و نمایههای عمومی جدا کنید تا دسترسی به اطلاعات حساس محدود شود.

علاوه بر این، داشتن یک برنامه پشتیبان امن و رویههای بازیابی در شرایط اضطراری میتواند از سوءاستفاده فیزیکی جلوگیری کند. تعیین مراحل واکنش و کانالهای تماس اضطراری با اعضای مورد اعتماد، و ذخیره امن نسخههای رمزنگاریشده از اطلاعات ضروری در مکانهای مختلف کمک میکند مواجهه با تهدید فیزیکی را مدیریت کنید.

نکته ۵: اصول پایه امنیتی را تقویت کنید

با وجود تهدیدهای در حال تحول سریع، بسیاری از دفاعهای مؤثر همچنان ساده و بنیادی هستند. باتجربههای امنیت توصیه میکنند با ارائهدهندگان معتبر همکاری کنید که ممیزیهای شخص ثالث منظم انجام میدهند و امنیت محکم در قراردادهای هوشمند، زیرساخت و رویههای عملیاتی نشان میدهند. انتخاب خدمات با سابقه شفافیت و گزارشدهی امنیتی میتواند ریسک تامینکنندگان را کاهش دهد.

محافظتهای پایهای برای کاربران

- هرگز رمزهای عبور را بین حسابها تکرار نکنید؛ از یک مدیر رمز عبور برای تولید و نگهداری مدارک یکتا استفاده کنید تا احتمال افشای همزمان کاهش یابد.

- احراز هویت چندعاملی مبتنی بر سختافزار (MFA) را فعال کنید و برای حسابهای صرافی و مدیریتی از توکنهای سختافزاری استفاده کنید که مقاومت بیشتری در برابر فیشینگ و حملات مبتنی بر رمز دارند.

- عبارات بازیابی (seed phrase) را با رمزگذاری نسخههای پشتیبان یا ذخیره آفلاین در مکانهای فیزیکی امن محافظت کنید؛ هرگز آنها را آنلاین افشا نکنید یا در فایلهای ابری بدون رمز نگهداری نکنید.

- مقادیر زیاد دارایی را در کیفپولهای سختافزاری نگه دارید و موجودی روی صرافیهای امانی را تا حد امکان کاهش دهید تا ریسک نگهداری اموال نزد واسطه کاهش یابد.

هنگام اتصال کیفپول سختافزاری به برنامههای وب، همواره جزئیات تراکنش را در صفحه دستگاه تأیید کنید تا از امضای کور قراردادهای مخرب جلوگیری شود. لینکها، فایلها یا درخواستهای دانلود ناخواسته را به عنوان بردارهای احتمالی حمله در نظر بگیرید و پیش از پاسخ دادن از طریق کانالهای مستقل و معتبر صحتسنجی کنید.

امنیت عملیاتی برای تیمها: ممیزیها، تمرینها و جداسازی

برای سازمانها، پستوری توصیهشده شامل ممیزیهای امنیتی منظم، جداسازی سختگیرانه محیطهای توسعه و تولید، و کتابچههای پاسخ به حادثه تمرینشده است. آزمایشهای شبیهسازی فیشینگ و سناریوهای مهندسی اجتماعی باید به صورت مستمر انجام شود تا آگاهی حفظ شده و آمادگی سازمانی سنجیده شود. آموزشهای میدانی و بازخورد سریع از تمرینها کمک میکند تا نقاط ضعف رفتاری زودتر اصلاح شوند.

کلیدهای رمزنگاری را با تولیدکنندههای عدد تصادفی امن بسازید، کلیدهای امضا را بهطور دورهای بچرخانید، و اصل کمترین امتیاز را در تمام سیستمها اجرا کنید. ترکیب این رویکردها با تشخیص ناهنجاری خودکار و آموزش انسانی شانس موفقیت یک کلاهبرداری متقاعدکننده را کاهش میدهد. علاوه بر این، اسناد رهنمودی واضح برای نحوه ارتباط داخلی و خارجی در صورت رخداد ایمپکت (impact) باید تهیه و در دسترس باشد تا تصمیمگیری سریع و هماهنگ قابل اجرا باشد.

نتیجهگیری: شک و هوشیاری مستمر

با افزایش توانایی هوش مصنوعی و اتوماسیون در افزایش دامنه و واقعگرایی حملات مهندسی اجتماعی، ضعیفترین حلقه در امنیت رمزارز همچنان اعتماد انسانی است. یک نگرش مبتنی بر شک رادیکال را اتخاذ کنید: هویت را تأیید کنید، درخواستها را از طریق چند کانال احراز هویت کنید و فرض کنید هر تعامل غیرمنتظره ممکن است یک آزمون فریب باشد. هیچ سرویس مشروعی از شما خواستار عبارت بازیابی یا مدارک ورود اصلی شما نخواهد شد — وقتی چنین درخواستی مطرح شد، با یک کلاهبرداری مواجهاید.

با ترکیب اتوماسیون، جداسازی زیرساخت، تکنیکهای اثبات انسان، امنیت فیزیکی و عملیاتی قوی و بهداشت پایهای مانند کیفپولهای سختافزاری و رمزهای یکتا، افراد و سازمانها میتوانند به طور چشمگیری قرار گرفتن در معرض سرقتهای مبتنی بر مهندسی اجتماعی را در ۲۰۲۶ و سالهای بعد کاهش دهند. در نهایت، ترکیب فناوری، فرایند و آموزش انسانی بهترین راهحل برای کاهش ریسک در عصر حملات اجتماعی-هوشمند است.

منبع: cointelegraph

نظرات

پمپزون

چقدر از اون ۳.۴ میلیارد مربوط به یه واقعه بزرگه؟ یعنی یه رخنه میتونه کل اکوسیستم رو تکون بده، باید بیشتر ریسکسازی کنیم نه فقط پچکاری

مکس_x

اگه کسی ازت seed میخواد، قطع کن، حتی اگه از طرف مدیرعامل بیاد 😬 ما یه بار اشتباه کردیم و تا مدتها ضرر دیدیم

رامین

خیلی تاکید رو تکنولوژیه، انگار همه چیز با اتوماسیون حل میشه؛ اما آموزش مداوم و فرهنگ امنیتی هنوز قلب ماجراست، واقعاً مهمه

شهرراه

نقد خوب و نسبتاً متوازن، ترکیب فنی و انسانی رو خوب توضیح داده، اما ابزارهای تشخیص دیپفیک باید سریعتر تکامل پیدا کنن

لابکور

من تو یک استارتاپ بلاکچین همینو دیدم، یک مهندس با لینک آلوده؛ روزها دنبال باگ نبودیم، مشکل از تعامل انسانی بود. باید تمرین فیشینگ عادی بشه

توربو

آیا واقعا دیپفیکها به این حد قابل قبول شدن؟ اگه همینقدر واقعنما باشن، پس چطور میشه به کسی اعتماد کرد، براشون مدرک هست؟

کوینپایل

حالت کلی منطقیه، خودکارسازی و امضاهای چندمرحلهای واقعا راه حلن، ولی هزینه و پیچیدگی رو نباید دستکم گرفت

دیتاپ

چی؟ ۳.۴ میلیارد؟! یعنی با یه تماس یا ویدیو ساختگی همه چی میره! واقعا ترسناکـه، باید فوراً روشهای محافظت رو مرور کنم

ارسال نظر