8 دقیقه

کاهش چشمگیر خسارات رمزارز اما ریسکها همچنان پابرجا هستند

در دسامبر شاهد کاهش قابلتوجهی در میزان سرقتها و سوءاستفادههای مربوط به ارزهای دیجیتال بودیم: شرکت امنیت بلاکچین PeckShield گزارش میدهد که کل زیانها از حملات و اکسپلویتها به حدود ۷۶ میلیون دلار رسیده است، رقمی که تقریباً ۶۰٪ کمتر از ۱۹۴.۲ میلیون دلار گزارششده در نوامبر است. این کاهش برای اکوسیستم بلاکچین نشانهای مثبت به شمار میرود و میتواند نشاندهنده ارتقای برخی سازوکارهای امنیتی و افزایش آگاهی کاربران باشد، اما در عین حال چند رویداد با پوشش رسانهای بالا همچنان باعث از دست رفتن دهها میلیون دلار شدهاند که نشان میدهد نقاط ضعف در کیفپولها، مدیریت کلیدها و پروتکلها پابرجا هستند و حملات پیچیدهتر یا هدفمندتر میتوانند زیانهای بزرگتری ایجاد کنند.

محل رفتن پول: حوادث برجسته دسامبر

PeckShield در گزارش خود ۲۶ اکسپلویت عمده را در ماه گذشته شناسایی کرد. یکی از موارد برجسته، از دست رفتن حدود ۵۰ میلیون دلار از سوی یک کاربر در یک کلاهبرداری «سمگذاری آدرس» (address poisoning) بود — نوعی حمله که بر شباهت گمراهکنندهٔ آدرسهای کیفپول تکیه میکند تا قربانیان را فریب دهد و آنها وجوه را به آدرس مهاجم ارسال کنند. در این گونه حملات، مهاجمان اغلب آدرسی طراحی میکنند که چهار کاراکتر اول و چهار کاراکتر آخر آن با آدرس معتبر مطابقت دارد تا امید داشته باشند کاربر بدون بررسی کامل رشته آدرس، آن را از سابقه تراکنشها انتخاب کند. این تکنیک نشاندهنده ضعفهای رابطهای کاربری کیفپولها و نیاز به مکانیزمهای بهتر برای نمایش و اعتبارسنجی آدرسهاست، و همچنین اهمیت افزایش آموزش کاربران در برابر فیشینگ و حملات مهندسی اجتماعی را برجسته میسازد.

مبالغ از دسترفته در حملات رمزارز در دسامبر

خسارت بزرگ دیگر — تقریباً ۲۷.۳ میلیون دلار — ناشی از نشت کلید خصوصی در یک رخنه مربوط به کیفپول چندامضایی بود. چنین اتفاقاتی نشان میدهد که هم روشهای مهندسی اجتماعی (مثل فیشینگ، حملات از طریق پیامهای تقلبی و شبکههای اجتماعی) و هم خطاهای مدیریت کلید (شامل ذخیرهسازی نادرست کلیدهای خصوصی، عدم روشیابی مناسب در گردش کلیدها یا ضعف در پروتکلهای چندامضایی) همچنان از عوامل اصلی زیانهای بزرگ در فضای رمزارز هستند. تحلیلهای فنی نیز به تکرار الگوهایی اشاره دارند که میتوانند برای بهبود امنیت، از جمله بررسیهای مستقل (audits)، مدیریت زنجیره تأمین نرمافزاری و اعمال سیاستهای سختگیرانه دسترسی، بهرهبرداری شوند.

بردارهای اصلی: کیفپولهای مرورگر و اکسپلویتهای پروتکل

از جمله نفوذهای پر سر و صدا در دسامبر میتوان به هک Trust Wallet نسخه افزونه مرورگر در زمان کریسمس اشاره کرد که حدود ۷ میلیون دلار از یک کیفپول افزونهای برداشت شد، و همچنین اکسپلویتی در پروتکل Flow که حدود ۳.۹ میلیون دلار زیان برجای گذاشت. کیفپولهای مبتنی بر مرورگر بهدلیل همواره آنلاین بودن و تعامل مستقیم با افزونهها و dAppهای شخص ثالث، در معرض بردارهای حمله خاصی هستند که کیفپولهای سرد (آفلاین) را کمتر تهدید میکند. علاوه بر این، پروتکلها و قراردادهای هوشمند نیز میتوانند به دلیل باگهای منطق برنامه، خطاهای تایپ، یا پارامترهای نامناسب پیکربندی، هدف اکسپلویت قرار گیرند؛ این موضوع ضرورت انجام ممیزی کد، تست نفوذ و طراحی امن قراردادها را برای توسعهدهندگان و تیمهای فنی برجسته میکند.

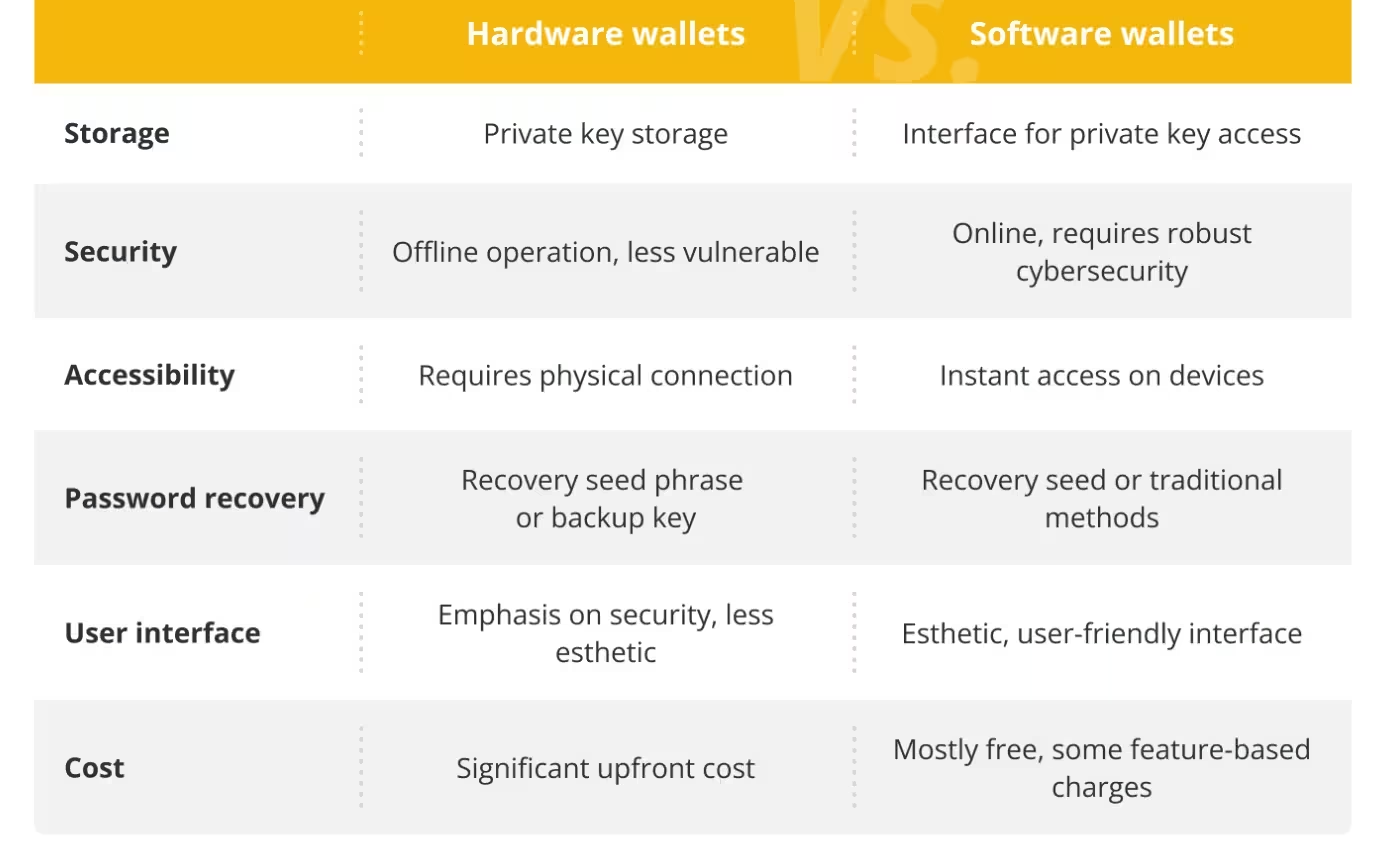

تفاوتهای کیفپول سختافزاری و نرمافزاری

بهترین روشها برای کاهش آسیبپذیری

کاربران فردی و مؤسسات میتوانند با اتخاذ یک رویکرد لایهای در امنیت، ریسک را بهطور معنیداری کاهش دهند. چنین رویکردی ترکیبی از ابزارهای فنی، سیاستهای داخلی، آموزش کاربران و فرآیندهای پاسخ به حادثه را شامل میشود. توصیههای کلیدی عبارتاند از:

- استفاده از کیفپولهای سختافزاری برای ذخیرهسازی بلندمدت کلیدهای خصوصی — این دستگاهها کلیدها را آفلاین نگه میدارند و خطر بهدستآمدن از راه دور را به طور قابلتوجهی کاهش میدهند. برای سازمانها، استفاده از ماژولهای امنیتی سختافزاری (HSM) و راهکارهای مدیریت کلید سازمانی نیز حائز اهمیت است.

- پیادهسازی سیاستهای چندامضایی (multi-signature) قوی و گردش دورهای کلیدها تا نقطه شکستهای تک (single points of failure) محدود شود. طراحی صحیح اسناد و مقررات امضای چندنفره و استفاده از سطوح تفویض اختیارات میتواند تاثیر حملات داخلی و بیرونی را کاهش دهد.

- بررسی کامل هر کاراکتر از آدرس مقصد پیش از ارسال وجه تا حملات سمگذاری آدرس (address poisoning) بهصورت مؤثر خنثی شود؛ تکیه بر انتخاب سریع از سابقه تراکنشها یا تاییدهای جزئی میتواند کاربران را در معرض ریسک قرار دهد. توسعهدهندگان کیفپول باید مکانیزمهای بصری و فنی (مانند اسکن QR امن، EIP-55 checksum برای آدرسهای اتریوم، یا امکانات نمایش پیشنمایش آدرس بهصورت کامل) را برای کمک به کاربران فراهم کنند.

- بهروز نگه داشتن افزونههای مرورگر، نرمافزار کیفپول و سیستمعاملها و احتیاط در اتصال به dAppهای شخص ثالث. نصب افزونهها تنها از منابع معتبر، بررسی امضاهای دیجیتال و محدودسازی سطح دسترسی افزونهها میتواند ریسک حملات از طریق زنجیره تأمین نرمافزاری را کاهش دهد.

علاوه بر موارد بالا، سازمانها باید طرحهای پاسخ به رخداد (incident response) و بازیهای میزبان (tabletop exercises) برای سناریوهای مرتبط با نشت کلید، اکسپلویت قرارداد هوشمند و حملات پیچیده آماده کنند. داشتن نسخههای پشتیبان ایمن از کیفپولهای سرد، برنامهٔ اطلاعرسانی به کاربران، و همکاری مستقیم با صرافیها و ارائهدهندگان خدمات میتواند سرعت محدودسازی و بازیابی را بهبود دهد. همچنین استفاده از مانیتورینگ زنجیرهای (on-chain monitoring)، هشدارهای بلادرنگ و تحلیل تراکنش میتواند در کشف سریع رفتارهای مشکوک و جلوگیری از خروج داراییها تأثیرگذار باشد.

چشمانداز امنیت بلاکچین

افت ۶۰٪ در ارزش سرقتشده نشانهای مثبت است که میتواند به تقویت اعتماد در کوتاهمدت کمک کند، اما چشمانداز تهدید همچنان پویایی و تغییرپذیری بالایی دارد — حملات زنجیره تأمین نرمافزاری، نشت کلیدهای خصوصی و حملات مهندسی اجتماعی همچنان فعالاند و با تکامل تکنیکهای حمله، تدابیر دفاعی نیز باید بهروز شوند. برای معاملهگران، توسعهدهندگان و مؤسسات فعال در فضای رمزارز، هوشیاری مستمر و سرمایهگذاری در راهکارهای اثباتشده مدیریت کلید و امنیت کیفپول حیاتی است تا از داراییهای دیجیتال محافظت شود.

در سطح فنی، تمرکز بر استانداردسازی پروتکلهای امضا، پیادهسازی شیوههای امن توسعه نرمافزار (Secure SDLC)، و تقویت مکانیزمهای کنترل دسترسی، از جمله اقدامات اثباتشده است. افزون بر این، همکاری بینالمللی جهت تبادل اطلاعات تهدید، گزارشگیری هماهنگ از حوادث و توسعه چارچوبهای قانونی و بیمهای برای پوشش خسارات میتواند به افزایش تابآوری اکوسیستم کمک کند. در نهایت، ترکیب فناوریهای پایدار با آموزش کاربران و رویههای سازمانی منسجم، بهترین مسیر برای کاهش خسارات و پیشگیری از حملات آینده خواهد بود.

در سطح عملیاتی نیز، تیمهای فنی باید بهصورت منظم ممیزیهای امنیتی انجام دهند، قراردادهای هوشمند را تحت تستهای fuzzing و formal verification قرار دهند در صورت امکان، و سیاستهای ذخیرهسازی کلید را برای تطابق با استانداردهای صنعت بازبینی کنند. سرمایهگذاری در بیمه سایبری مخصوص رمزارز نیز میتواند بهعنوان لایهای تکمیلی در مدیریت ریسک مورد توجه قرار گیرد، هرچند شرایط و پوششها باید با دقت بررسی شوند تا تفاوتهای دقیق بین انواع حملات و خسارات پوششیافته مشخص باشد.

در نهایت، ترکیبی از اقدامات فناورانه (مانند کیفپولهای سختافزاری، HSM، و پایش زنجیرهای)، فرایندهای سازمانی (چرخش کلید، سیاستهای چندامضایی، ممیزیها) و آموزش مستمر کاربران (شناسایی فیشینگ، بررسی آدرسها، رفتار ایمن آنلاین) برای کاهش ریسکهای مرتبط با سرقت رمزارزها ضروری است. تنها از طریق رویکردی جامع و لایهای میتوان امید داشت که کاهشهای مشابه آنچه در گزارش دسامبر آمده، تثبیت و در بلندمدت تداوم یابد.

منبع: cointelegraph

نظرات

سیتیلاین

معقول به نظر میاد، راهکار لایهای لازمه. درباره بیمه سایبری و پوششها شفافتر توضیح بدن، مهمه

لابکور

خلاصهش مثبت اما کمی خوشبینیه؛ ممیزی و HSM و چندامضایی خوبن ولی هزینه و اجراییسازیشون رو چرا کم میارن؟

توربو

من خودم دیدم کیفپول افزونه چطور با یک پیام فیک هک شد، ۷ میلیون براشون غمگینه. جدی باید از هاردویر بیشتر استفاده کرد

کوینپِیل

آیا این ارقام قابل اعتماد هستن؟ ۷۶ میلیون خیلی کمتر از نوامبره ولی نحوه ردیابی و تفکیک خسارات مهمه، سندی هست؟

دیتاپالس

وای ۶۰٪ کاهش؟ یه نشونه خوبه اما شنیدن اینکه یکی ۵۰ میلیون رو به خاطر آدرس سمگذاری از دست داده ترسناکه... باید بیشتر حواس باشیم

ارسال نظر