7 دقیقه

اپل پس از عرضهٔ iOS 26.1، iPadOS 26.1 و macOS 26.1 بهصورت بیصدا شروع به نصب پچهای سبک امنیتی در پسزمینه روی آیفون، آیپد و مک کرده است. این اقدام با هدف کاهش فاصلهٔ زمانی امنیتی میان نسخههای اصلی سیستمعامل انجام میشود تا شکافهای اضطراری امنیتی بدون اجبار کاربران به دانلود و نصب آپدیتهای کامل برطرف شوند. این روش بهخصوص برای وصلهکردن آسیبپذیریهای روز صفر و رفع راههای حملهای که نیاز به انتشار فوری دارند، طراحی شده است.

چرا اپل به پچهای امنیتی پسزمینه روی آورده است

برای کوتاه کردن این پنجرهٔ زمانی و کاهش ریسک عمومی، اپل تصمیم گرفته است تعمیرات امنیتی حیاتی را از آپدیتهای کلی سیستم جدا کند. مکانیزم جدید که در متون عمومی اپل ممکن است تحت عنوان «بهبودهای امنیتی پسزمینه» مطرح شود، پچهای کوچک و هدفمندی را—معمولاً روی اجزای مرتبط با مرورگرها و چارچوبهای وب—مستقیماً به دستگاهها ارسال میکند بدون اینکه نیاز به اقدام کاربر یا نصب یک بهروزرسانی عدددار سیستمعامل باشد. این رویکرد میتواند همزمان به افزایش سرعت واکنش اپل در برابر تهدیدات و کاهش اختلال برای کاربران منجر شود.

عملکرد و سازوکار پچهای پسزمینه

باید توجه داشت که این پچها بهعنوان آپدیتهای کامل سیستم عامل ارائه نمیشوند. در عوض، اپل بهطور هدفمند اصلاحات فشردهای را که بر مؤلفههای پرهدف تأثیر میگذارند—بهویژه سافاری و چارچوب WebKit—تحویل میدهد. از آنجا که بسیاری از بهرهجوییهای روز صفر از طریق محتوای وب توزیع میشوند، تقویت سریع WebKit و رفع باگهای مرتبط با پردازش محتوای وب میتواند بهطرز قابلتوجهی ریسک را کم کند.

در سطح فنی، این مکانیزم معمولاً شامل ارسال تغییرات کوچک کد یا بهروزرسانی کتابخانههای محلی است که از طریق کانال بهروزرسانی امن اپل توزیع میشوند. چنین تغییراتی غالباً به صورت پچهای باینری کوچک یا مشتمل بر بهروزرسانی اجزای کاربری (user-space) هستند که نیاز به راهاندازی مجدد کامل سیستم ندارند. با این وجود، اپل بهخاطر سازوکار امضای دیجیتال و کنترلهای یکپارچهٔ کد، میتواند اطمینان حاصل کند که فقط بستههای معتبر و امضاشده روی دستگاه اجرا شوند.

بهطور عملی، اگر یک نقص بحرانی در WebKit یا موتور رندر سافاری کشف شود که امکان اجرای کد از راه دور یا فرار از سندباکس را فراهم میکند، اپل میتواند قطعهٔ مربوطه را از راه دور پچ کند و مسیر بهرهبرداری را پیش از انتشار یک بهروزرسانی عدددار سیستمعامل (مثلاً iOS 26.1.1) ببندد. این اقدام باعث میشود زمان بین کشف آسیبپذیری و کاهش ریسک برای کاربران به طور قابل توجهی کاهش یابد.

علاوه بر هدفگیری WebKit، بستههای پسزمینه ممکن است شامل اصلاحات برای کتابخانههای مشترک، تنظیمات مربوط به sandbox، بهروزرسانی اجزای مرتبط با پردازش محتوای چندرسانهای یا رفع مشکلاتی باشند که حملات از طریق فایلها و اسناد را تسهیل میکنند. اما اپل معمولاً جزئیات دقیق پیادهسازی را بهصورت عمومی فاش نمیکند تا از در اختیار قرار دادنِ راهنمای لازم به مهاجمان جلوگیری شود؛ به همین دلیل اطلاعرسانی عمومی اغلب بعد از رفع مشکل و انتشار خلاصهٔ امنیتی رسمی انجام میگیرد.

فعال بودن پیشفرض، اما امکان غیرفعالسازی وجود دارد

این قابلیت در نسخههای اخیر بهصورت پیشفرض فعال است تا اکثریت کاربران از محافظتهای لازم بهرهمند شوند بدون اینکه نیاز به تنظیمات پیچیده داشته باشند. با این حال، اپل برای کاربران حرفهای و سازمانها که خواهان کنترل کامل بر هر تغییر روی دستگاههای خود هستند، امکان غیرفعالسازی این ویژگی را فراهم کرده است. غیرفعال کردن آپدیتهای پسزمینه معمولاً ترجمهاش این است که شما ترجیح میدهید هر تغییری را بهصورت دستی بررسی و تأیید کنید؛ اما باید توجه داشته باشید که این انتخاب محافظتهای فوری را به تعویق میاندازد و ممکن است دستگاه را در مقابل تهدیدات سریعاً در حال پدیدار شدن، آسیبپذیر نگه دارد.

از منظر مدیریت سازمانی، مدیران فناوری اطلاعات از طریق راهکارهای مدیریت دستگاه (MDM) میتوانند سیاستهایی را تعیین کنند که پچهای پسزمینه را مدیریت یا مسدود کنند. این کنترلها معمولاً در شرکتها و مؤسساتی که نیازهای تطبیقپذیری و تست سازگاری با نرمافزارهای داخلی دارند، کاربرد دارد؛ زیرا در برخی محیطها لازم است قبل از اعمال هر پچی، آن را در یک محیط کنترلشده تست کنند تا از اختلال در اپلیکیشنهای حیاتی جلوگیری شود.

چگونه نصب خودکار پچهای پسزمینه را خاموش کنیم

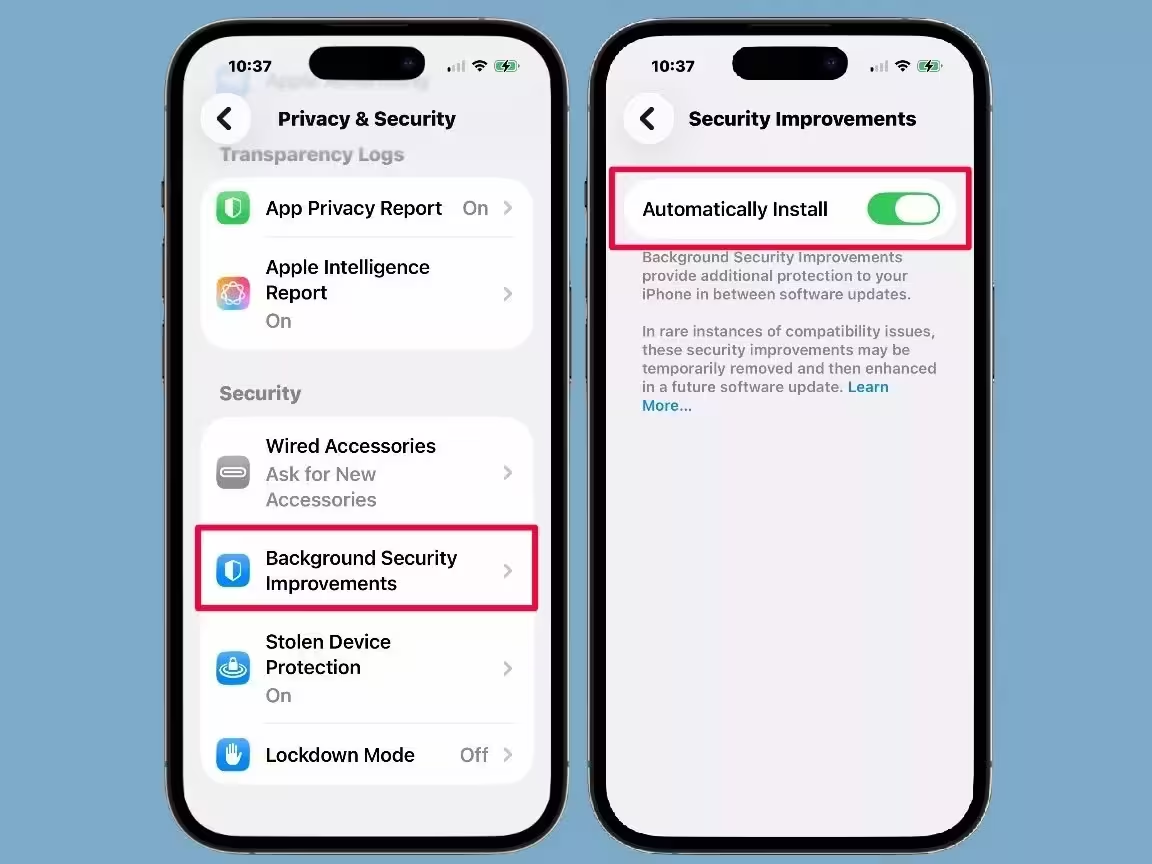

- در آیفون و آیپد: به Settings > Privacy & Security بروید، گزینهٔ «بهبودهای امنیتی پسزمینه» («Background Security Improvements») را پیدا کرده و سوئیچ «نصب خودکار» («Automatically Install») را خاموش کنید. توجه داشته باشید که بسته به زبان دستگاه یا منطقه، عناوین ممکن است کمی متفاوت نمایش داده شوند.

- در مک: به System Settings > Privacy & Security مراجعه کنید و به پایین صفحه اسکرول کنید تا گزینهٔ «بهبودهای امنیتی پسزمینه» را بیابید و در صورت تمایل آن را غیرفعال کنید. سازمانها میتوانند از طریق MDM این گزینه را بهصورت گروهی مدیریت نمایند.

در نهایت، این تغییر در مدل توزیع وصلهها یک معاملهٔ متقابل را نشان میدهد: امنیت بیشتر برای اکثریت کاربران در برابر کنترل مطلق برای کاربران پیشرفته. برای اغلب افراد، فعال نگه داشتن بهروزرسانیهای پسزمینه یک روش نامحسوس و مؤثر برای حفاظت در برابر تهدیدهای پرخطر و سریعالتحول است؛ اما برای مدیران سیستم، توسعهدهندگان و کاربرانی که نیاز به بررسیهای سازگاری دارند، گزینهٔ غیرفعالسازی و مدیریت دستی همچنان موجود است.

نکاتی که کاربران و مدیران باید در نظر داشته باشند شامل بررسی منظم خلاصههای امنیتی اپل، فعالسازی آپدیت خودکار برای بهروزرسانیهای کامل سیستمعامل در کنار پچهای پسزمینه، و استفاده از ابزارهای مدیریت و مانیتورینگ برای ثبت تاریخچهٔ اعمال پچها و تحلیل تغییرات است. همچنین، نگهداری از پشتیبانهای منظم از دادهها و آگاهی از منابع رسمی اطلاعرسانی امنیتی اپل (مانند صفحهٔ امنیت در وبسایت اپل و گزارشهای CVE) میتواند در تصمیمگیریهای امنیتی کمککننده باشد.

در مجموع، رویکرد جدید اپل نشاندهندهٔ یک تحول در استراتژی پاسخ به آسیبپذیریها است: تمرکز بر کاهش سریع مسیرهای بهرهبرداریِ پرخطر بدون ایجاد بار اضافی برای کاربر عادی. ترکیب این روش با سیاستهای سازمانی مناسب و آگاهی کاربری میتواند سطح کلی امنیت اکوسیستم iOS، iPadOS و macOS را ارتقا دهد و زمان لازم برای واکنش به تهدیدات را به شکل قابلتوجهی کاهش دهد.

منبع: smarti

ارسال نظر